중국과 연계된 것으로 평가되는 사이버 스파이 조직 UNC3886이 싱가포르 주요 통신사를 정교하게 노린 공격을 진행한 사실이 드러났다. 싱가포르 사이버 보안청(Cyber Security Agency of Singapore·CSA)은 2월 9일(현지 시간), 중국과 연계된 사이버 스파이 단체로 알려진 UNC3886이 싱가포르 통신 부문을 표적으로 삼았다고 밝혔다. IT 매체 더 해커 뉴스(The Hacker News)에 따르면 CSA는 UNC3886이 싱가포르 통신 부문을 상대로 “의도적이고, 표적화됐으며, 잘 계획된 캠페인”을 전개했다고 밝혔다. CSA는 싱가포르의 4개 주요 통신사업자 M1, 심바 텔레콤(SIMBA Telecom), 싱텔(Singtel), 스타허브(StarHub)가 모두 이번 공격의 표적이 됐다고 설명했다. 이번 발표는 싱가포르 국가안보 조정장관 K. 샨무감(K. Shanmugam)이 UNC3886이 고가치 전략적 위협 대상들을 공격했다고 비판한 지 6개월이 넘은 시점에 나왔다. 더 해커 뉴스에 따르면 UNC3886은 최소 2022년부터 활동해 온 것으로 평가되며, 초기 침입을 위해 엣지 디바이스와 가상화 기술을 노려왔다. CSA는 이 그룹

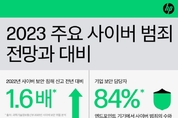

코로나19를 거치며 하이브리드 업무가 확산됨에 따라 PC, 프린터 등 엔드포인트(endpoint) 기기를 노린 사이버 범죄가 기승을 부리고 있다. 실제로 약 4분의 3에 달하는 멀웨어(malware) 툴의 가격이 10달러 이하 정도로 낮아 공격 도구에 대한 접근성이 높아졌다. 이처럼 사이버 위협이 더 빠르게 확산되고 있지만, 보안에 대한 기업과 개인의 인식 수준에는 차이가 있는 것으로 나타났다. 시장 조사 기관 카날리스에 따르면 2023년 글로벌 사이버 보안 지출액이 전년 대비 13.2% 증가할 것으로 예상된다. 그러나 HP 울프 시큐리티의 조사에 따르면 전 세계 직장인 응답자의 34%가 사이버 보안을 업무에 있어 방해 요소라 답했고, 18~24세 응답자 중 48%가 보안 요소가 업무 생산성을 저하한다고 밝혔다. 보안에 대한 개인의 인식 부족과 무관심은 기업을 위협에 빠뜨릴 수 있기에, 사이버 범죄로부터 조직의 데이터와 시스템을 보호하기 위해선 운영체제(OS) 단에서부터 강력한 보안 기능을 탑재한 엔드포인트 기기 도입이 필요하다. 특히 네트워크의 '엔드포인트'인 PC, 프린터 등의 장치를 보호하는 보안 솔루션은 업무 환경에 반드시 고려되어야 하는 필수 요소로